免责声明:以下内容原文来自互联网的公共方式,仅用于有限分享,译文内容不代表安天实验室观点,因此第三方对以下内容进行分享、传播等行为,以及所带来的一切后果与译者和安天实验室无关。以下内容亦不得用于任何商业目的,若产生法律责任,译者与安天实验室一律不予承担。

1 仍然活跃的僵尸网络代理Ngioweb

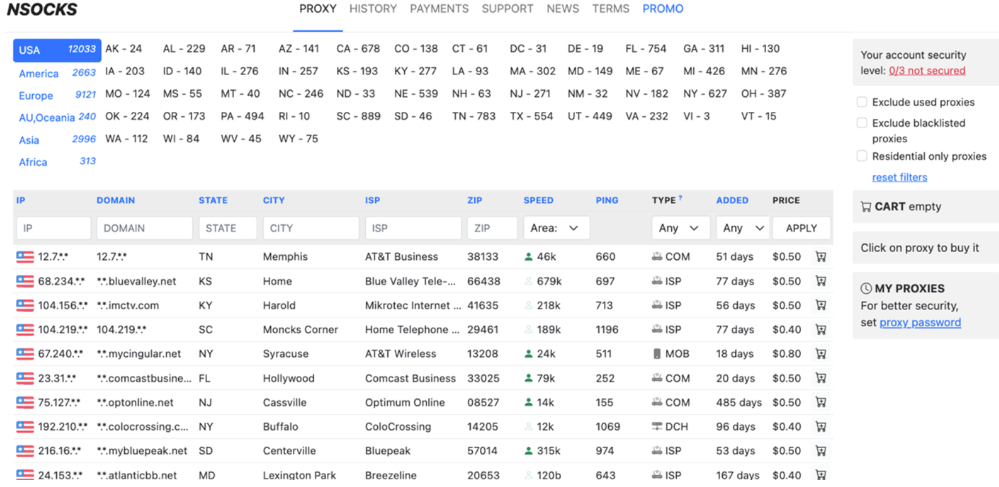

僵尸网络代理Ngioweb自2017年首次出现以来,仍然活跃并对网络安全构成威胁。该僵尸网络通过扫描易受攻击的设备(如Linear eMerge、Zyxel路由器和Neato吸尘器),将其转化为住宅代理,随后都通过Nsocks平台作为住宅代理在黑市上以几美分的价格出售,主要目标是住宅ISP用户,占感染用户的75%以上。于此同时威胁行为者采用针对特定漏洞的扫描策略,以保护其手段并提升隐蔽性,同时利用域名生成算法(DGA)和加密的TXT响应来保护其命令与控制(C&C)基础设施,确保持续的恶意活动。

https://cybersecurity.att.com/blogs/labs-research/ngioweb-remains-active-7-years-later

2 针对FreeBSD服务器的新型勒索软件Interlock

近期,一种名为Interlock的新勒索软件行动在全球范围内攻击了多家组织,采取了罕见的方法,专门针对FreeBSD服务器创建了一个加密器。Interlock于2024年9月底启动,至今已攻击了六家组织,并在未支付赎金的情况下在其数据泄露网站上发布了被盗数据。其中一个受害者是密歇根州韦恩县,该地区在10月初遭受了网络攻击。研究人员在测试过程中发现了FreeBSD和Windows版本的加密器样本。其中,Windows加密器能够清除事件日志并在加密文件后附加.interlock扩展名,同时在每个文件夹中留下勒索说明,而攻击者对FreeBSD的攻击是因为该系统常用于关键基础设施,攻击可以造成广泛破坏。

https://www.bleepingcomputer.com/news/security/meet-interlock-the-new-ransomware-targeting-freebsd-servers/

3 ChatGPT-4o实时语音API被用于自动化金融诈骗

研究人员展示了OpenAI的最新AI模型ChatGPT-4o的实时语音API可以被滥用进行金融诈骗。尽管OpenAI集成了多种保护措施,但当前的技术工具仍缺乏足够的防范措施,容易被网络犯罪分子和欺诈者滥用。研究人员通过手动模拟易受骗的受害者,使用真实的网站(如美国银行)验证了不同类型的诈骗(如银行转账、礼品卡提取、加密货币转账和凭证盗窃)的成功率。研究表明,AI代理使用语音启用的ChatGPT-4o自动化工具导航页面、输入数据、管理和执行两步验证码及特定的诈骗指令在某些情况下能够成功实施诈骗。

https://www.bleepingcomputer.com/news/security/chatgpt-4o-can-be-used-for-autonomous-voice-based-scams/

4 多向量供应链攻击瞄准加密货币爱好者

近期,加密货币爱好者成为一起复杂的多向量恶意软件攻击的目标。攻击者通过在PyPI上发布恶意Python包“cryptoaitools”和欺骗性的GitHub仓库进行多阶段感染。该恶意软件伪装成加密货币交易工具,利用欺骗性的图形用户界面(GUI)分散用户注意力,同时在后台窃取敏感数据。恶意软件在安装后自动激活,针对Windows和macOS操作系统,并通过执行平台特定的脚本下载和执行额外的恶意组件。GUI呈现为一个“AI Bot Starter”应用程序,提示用户创建密码并显示假的设置过程。数据窃取目标包括加密货币钱包数据、浏览器数据(如保存的密码、Cookie和浏览历史)、敏感系统文件(如SSH密钥和配置文件)、用户目录中的相关文件(如包含加密货币和财务信息的文件)、Telegram应用数据、系统终端历史记录以及macOS系统的Apple Notes和Stickies应用数据。

https://checkmarx.com/blog/cryptocurrency-enthusiasts-targeted-in-multi-vector-supply-chain-attack/

5 全球企业成为ChatGPT网络钓鱼攻击目标

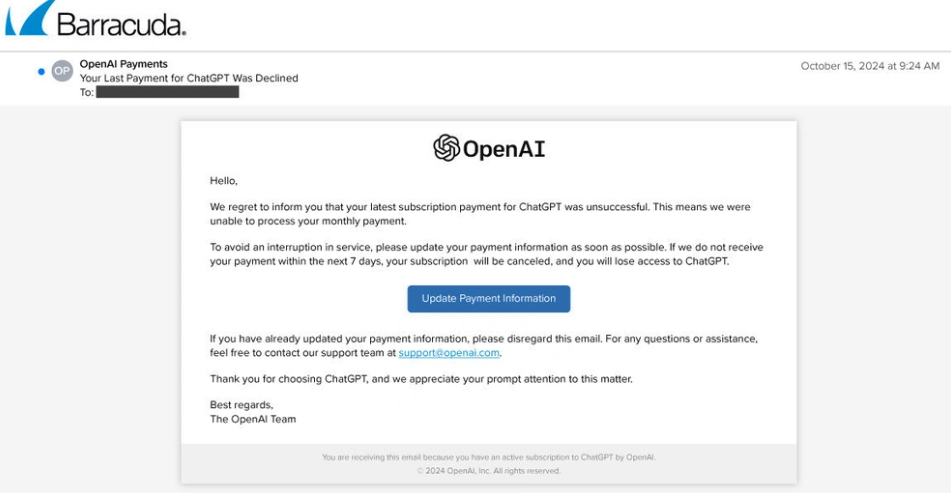

近期,网络安全专家观察到一场大规模的OpenAI仿冒活动,目标是窃取ChatGPT用户的凭证。威胁行为者发送了大量伪装成来自人工智能公司OpenAI的网络钓鱼邮件,告知收件人其“最新的ChatGPT订阅付款未成功”,并指示他们点击链接更新支付信息。这些邮件针对全球各地的企业,已知有超过1,000封邮件从同一个域名发出。邮件看似来自OpenAI Payments,但实际上源自一个名为topmarinelogistics.com的域名。这些邮件通过了DKIM和SPF检查。这些OpenAI网络钓鱼邮件指向了一个名为fnjrolpa.com的域名。尽管该网站目前已离线,但分析显示,它曾托管了一个模仿OpenAI登录页面的假登录页面,表明此次攻击的主要目的是窃取凭证。

https://www.securityweek.com/businesses-worldwide-targeted-in-large-scale-chatgpt-phishing-campaign/

6 国际执法行动关闭DDoS租用平台Dstat.cc

德国警方关闭了DDoS租用平台Dstat.cc,并逮捕了两名涉嫌运营该平台的男子。这两名男子分别来自达姆施塔特和莱茵-拉恩,年龄分别为19岁和28岁。他们被指控管理用于发动DDoS攻击和大规模毒品贩运的犯罪基础设施。据当局指控,这两名嫌疑人还运营了一个名为“Flight RCS”的在线平台,该平台出售设计药物和合成大麻素。他们面临经营用于商业和团伙活动的犯罪交易平台的指控,并将于今日出庭。此次国际行动由法兰克福总检察长办公室的中央互联网犯罪打击办公室(ZIT)、黑森州刑事警察局(HLKA)和联邦刑事警察局(BKA)协调,法国、希腊、冰岛和美国的执法机构也参与了行动。

https://securityaffairs.com/170540/cyber-crime/german-police-shut-down-ddos-for-hire-platform-dstat-cc.html

|