免责声明:以下内容原文来自互联网的公共方式,仅用于有限分享,译文内容不代表安天实验室观点,因此第三方对以下内容进行分享、传播等行为,以及所带来的一切后果与译者和安天实验室无关。以下内容亦不得用于任何商业目的,若产生法律责任,译者与安天实验室一律不予承担。

1 安全厂商发布Phobos勒索软件技术分析报告

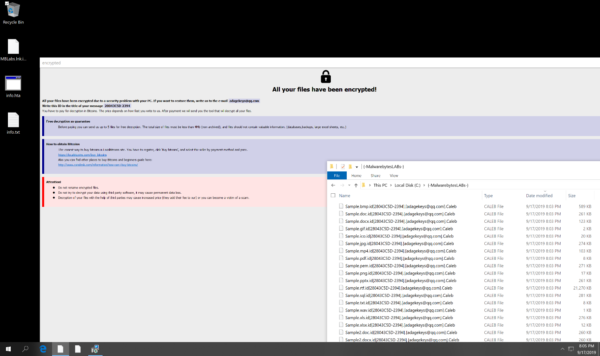

Phobos勒索软件家族被许多人认为是Dharma(也称为CrySis)勒索软件家族的衍生品或变种,因为二者具有操作和技术上的相似性。Phobos作为勒索软件即服务(RaaS)在暗网出售。Phobos可以通过几种方式到达系统:通过开放端口3389或不安全的远程桌面协议(RDP)连接、暴力破解RDP凭据、使用被盗和购买的RDP凭据以及网络钓鱼。Phobos幕后攻击者还可以利用恶意附件、下载、补丁利用和软件漏洞访问组织的端点和网络。

https://blog.malwarebytes.com/th ... ves-up-to-its-name/

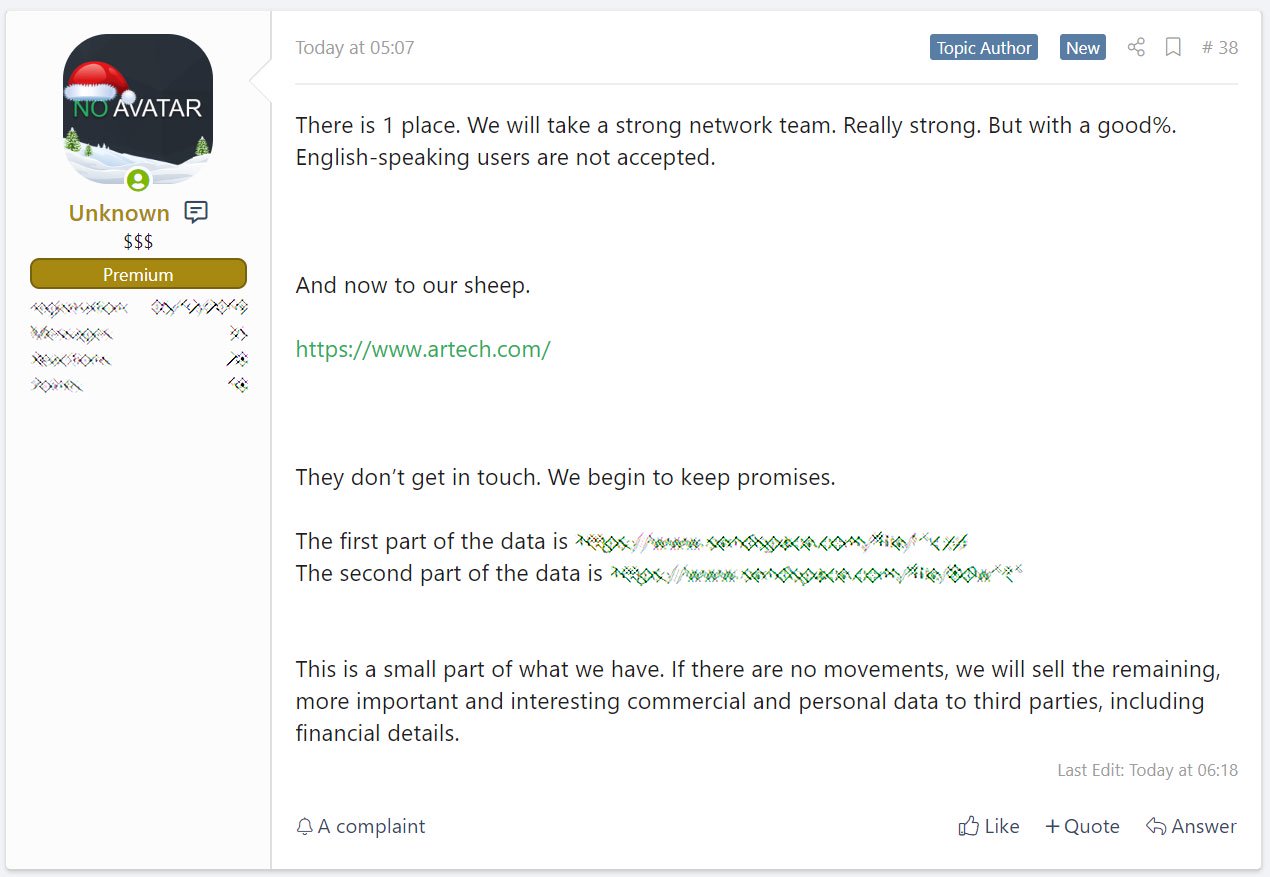

2 Sodinokibi勒索软件首次发布被盗用户数据

由于受害者未支付赎金,Sodinokibi勒索软件幕后攻击者首次发布了被盗数据。自上个月以来,Sodinokibi(也称为REvil)幕后攻击者公开表示,将开始效仿Maze勒索软件,公布不支付赎金的受害者信息。攻击者在俄罗斯黑客和恶意软件论坛上发布了大约337MB所谓被盗受害者文件的链接,并声称这些数据属于Artech信息系统,如果不支付赎金,将公布更多的信息。目前,Artech的站点已关闭,尚不清楚是否是由于此攻击所致。

https://www.bleepingcomputer.com ... for-the-first-time/

3 黑客利用Microsoft Sway发起网络钓鱼攻击

Microsoft Sway是一个Web应用程序,用于创建类似于PowerPoint的演示文稿,它还可以用作创建登录页面的简单点击方式。Sway目前已成为黑客托管网络钓鱼站点的一种有效手段。Sway页面托管在office.com上,凭借这种合法性,Sway页面会绕过URL过滤器以及用户能够进行的所有调查。 如果用户登录了Office帐户,那么就会出现附带菜单的office365样式包装的Sway页面,这样更令人信服。Sway页面还包含受信任的品牌名称。受害者单击底部的超链接URL“传真消息”,黑客通常会利用这些链接下载恶意文件或钓鱼登录页面。

https://www.avanan.com/blog/microsoft-sway-phishing

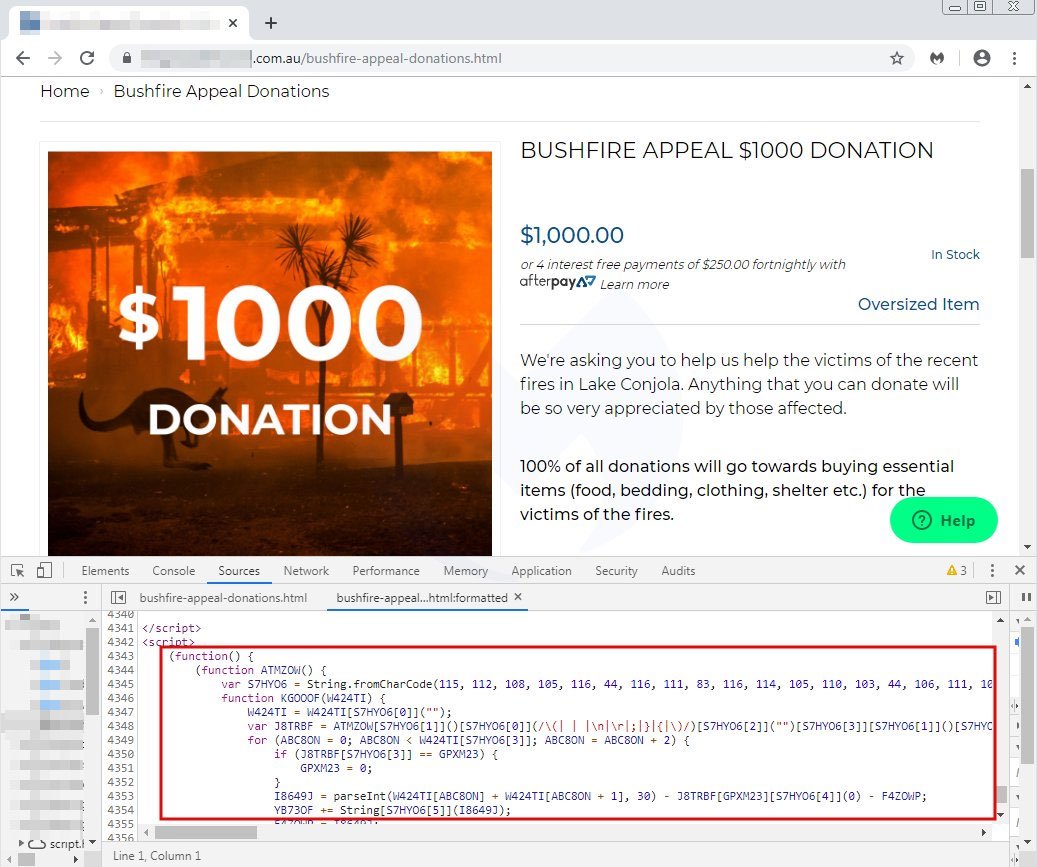

4 澳大利亚丛林大火捐助网站遭Magecart攻击

Malwarebytes威胁情报小组发现了澳大利亚丛林大火捐助网站遭到Magecart攻击,窃取捐助者的付款信息。攻击者入侵了该网站,并注入了Magecart恶意脚本。当网站的访问者将诸如捐赠之类的物品添加到购物车中时,名为ATMZOW的恶意信用卡窃取脚本将被加载到结帐页面。 当用户在结帐过程中提交其付款信息时,恶意脚本将窃取所提交的信息并将其发送到攻击者的域,该域在脚本中被混淆。

https://www.bleepingcomputer.com ... rd-skimming-attack/

5 专家在线发布Citrix ADC和Gateway漏洞技术验证

专家宣布在线提供Citrix NetScaler ADC和Citrix NetScaler Gateway服务器中漏洞验证。该漏洞ID为CVE-2019-19781,允许未经认证的攻击者可以入侵设备。研究人员分析发现利用此漏洞,首先通过模板发现一种执行perl代码的方法(需要绕过),然后使用路径遍历将精心制作的XML文件写入模板目录,最后浏览到上载的XML文件,触发模板解析。由于受影响的设备数量众多,专家并没有提供针对此漏洞的现成攻击。

https://www.mdsec.co.uk/2020/01/ ... ion-cve-2019-19781/

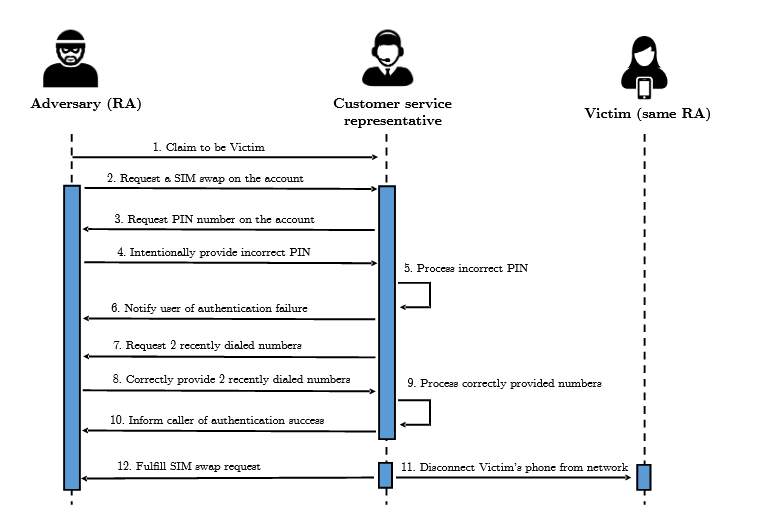

6 研究发现五家美国电信公司易受SIM交换攻击

普林斯顿大学发表的一项学术研究发现,美国五家主要的预付费无线运营商容易受到SIM交换攻击,具体为AT&T、T-Mobile、Tracfone、US Mobile和Verizon Wireless。SIM卡交换是指攻击者致电移动提供商并诱骗电信公司员工将受害者的电话号码更改为攻击者控制的SIM卡,这使攻击者可以重置密码并访问敏感的在线帐户,例如电子邮件收件箱、电子银行门户或加密货币交易系统。研究人员在以上五家运营商中发现其客户支持中心使用了易受攻击的程序,攻击者可利用这些程序进行SIM交换攻击。此外,研究小组还研究了140个在线服务和网站,发现有17个可以利用SIM卡交换来劫持用户的帐户。

https://www.zdnet.com/article/ac ... m-swapping-attacks/

sim_swaps-01-10-2020.pdf

(203.17 KB, 下载次数: 25)

sim_swaps-01-10-2020.pdf

(203.17 KB, 下载次数: 25)

|