1 APT组织海莲花使用新下载器KerrDown

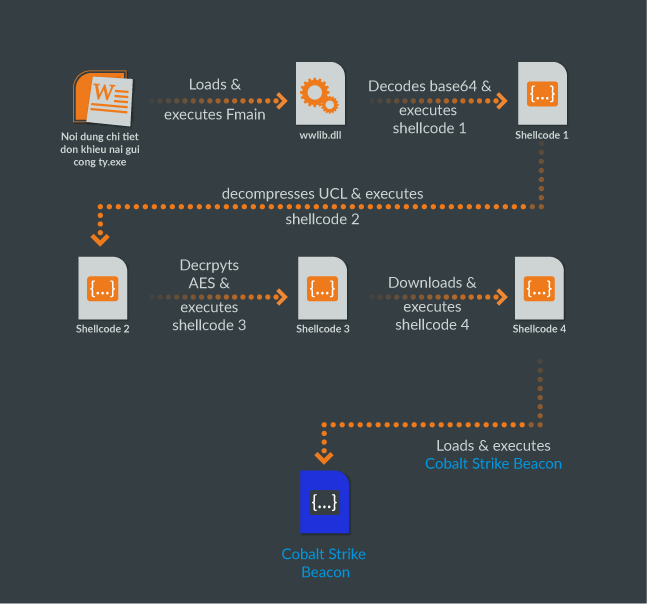

安全厂商披露APT组织海莲花(OceanLotus、APT32)至少自2018年初以来,开始积极使用新的自定义恶意软件系列KerrDown。KerrDown为下载器,使用两种方法进行交付:使用带有恶意宏的Microsoft Office文档和包含带有DLL侧载的合法程序的RAR存档 。诱饵文件的word文档使用越南语,页面中插入了两个不同的base64 blob,字体大小为1。然后根据操作系统体系结构,重用了Motobit发布的VBS解码功能对blob解码,将嵌入式KerrDown DLL释放到在受害者计算机中,最终释放有效荷载Cobalt Strike Beacon变种,有效载荷在存储器中执行而不被写入系统。RAR存档方式的DLL执行多阶段的shellcode,每个shellcode使用各种技术来隐藏下一阶段。

https://unit42.paloaltonetworks. ... ownloader-kerrdown/

2 研究人员捕获到AdvisorsBot活动新样本

研究人员近日捕获到恶意软件AdvisorsBot的攻击活动新样本。AdvisorsBot通过名为 “invoice.doc”的电子邮件附件进行分发,利用社会工程学要求用户启用恶意宏脚本,脚本包含使用混淆的不同的base64编码数据块,包括混淆显示C2的IP,以逃避静态检测。宏代码通过powershell控制台调用的WebClient对象下载文本字符串,然后用.png文件扩展名保存它,并通过“iex”原语运行。使用名为“nvtTvqn”的例程收集有关受害者机器信息,“j2aYhH”功能可搜索在受害计算机上注册的所有电子邮件帐户,“CR1Z”例程能够验证是否安装Outlook客户端。AdvisorsBot最后一次活动的IP位于美国,该IP曾提供过Ursnif恶意软件。

https://blog.yoroi.company/research/the-return-of-advisorsbot/

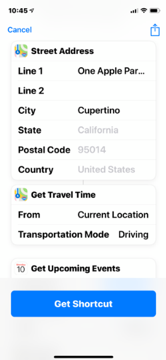

3 Siri快捷方式可被黑客滥用进行赎金勒索

安全研究人员发布的概念验证视频,表示Apple在iOS 12中添加的一项功能Siri的快捷方式可被攻击者滥用,进行赎金勒索或传播恶意软件。使用本机快捷方式功能,攻击者可以创建一个脚本,通过使用Siri的语音向设备所有者说出赎金要求,并通过自动从设备收集数据,发回给用户提升可信度。当用户支付赎金时,快捷方式可以自动访问Internet,通过加密钱包浏览到包含付款信息的URL,并要求用户付费或查看其数据已删除或在Internet上公开。研究人员表示恶意的Siri快捷方式脚本也可以变成一种蠕虫,还可以将下载链接传播其它恶意软件。

https://securityintelligence.com ... e-hold-the-malware/

4 安全人员发布Linux SystemD漏洞PoC

安全研究人员公布了1月份披露的针对Linux systemD漏洞的PoC(漏洞利用代码)。systemd组件中的三个漏洞为CVE-2018-16864、CVE-2018-16865和CVE-2018-16866,漏洞存在用于收集和存储日志数据的systemd-journald服务中。CVE-2018-16864和CVE-2018-16865为内存损坏漏洞,该PoC能够平均在i386上10分钟内和在amd64上70分钟内获得本地root shell。CVE-2018-16866存在可能导致信息泄漏的越界问题。在针对Linux机器的攻击场景中,CVE-2018-16864可以被恶意代码或恶意登录用户利用,从而崩溃和劫持systemd-journald,并提高访问权限。CVE-2018-16865和CVE-2018-16866的链接允许本地攻击者崩溃或劫持root特权的日志服务。

https://securityaffairs.co/wordp ... ploit-released.html

5 研究者发现允许基于5G间谍活动的漏洞

研究人员近日发现了5G网络的漏洞。在一篇详细介绍3G、4G和5G隐私威胁的论文中,来自柏林工业大学,苏黎世联邦理工学院和挪威科技工业研究院(SINTEF)的研究人员发现了一个影响身份验证和密钥协议(AKA)的漏洞:AKA将允许手机与蜂窝网络安全通信。这个新的漏洞允许潜在的数据窃取者窃取来自5G无线电波的信息,例如通话次数和发送的短信。政府机构使用国际移动用户识别码(IMSI)捕集器冒充手机基站并监视目标手机。5G的AKA可以防止IMSI捕集器被滥用,但是新漏洞,可以欺骗身份验证协议放弃敏感信息。

https://www.cnet.com/news/securi ... g-researchers-find/

2018-1175.pdf

(1.54 MB, 下载次数: 25)

2018-1175.pdf

(1.54 MB, 下载次数: 25)

6 黑客利用SS7协议中漏洞清空银行账户

网络犯罪分子正在利用SS7中的漏洞,通过拦截用作双因素身份验证(2FA)发送的消息来清空银行账户。SS7是电信公司用来协调在全球范围内传送文本和呼叫的协议。在最近的一次攻击事件中,网络犯罪组织出于经济目的,使用该技术清空了英国metro银行账户。

https://www.scmagazine.com/home/ ... mpty-bank-accounts/

|