1.德国政府准备在制造商的产品中加入后门

德国当局正在制定一项法律,强制设备制造商在自己的产品中加入后门,执法机构可以酌情使用这些后门进行调查。该法律将针对所有现代设备,如汽车、电话、电脑、物联网产品等。

https://www.bleepingcomputer.com ... e-of-modern-device/

2.研究人员发现Ursnif木马针对澳大利亚银行

IBM X-Force的研究人员报告称,攻击者正在测试针对澳大利亚银行的、使用新型代码注入技术的Ursnif(或Gozi)木马新变种。研究人员表示,受害者在重定向攻击中被转移到攻击者控制的伪装网站,但恶意软件会保持与正常网页的连接,来确保真实的URL和数字证书出现在受害者地址栏中。然后攻击者通过网页注入窃取银行登录凭证。

https://securityintelligence.com ... edirection-attacks/

3.安全厂商发布云安全与汽车行业预测报告

安全厂商Palo Alto Networks认为云正在改变许多行业,Gartner预测,到2020年将拥有25亿的联网汽车,汽车行业与云安全技术的连接整合来保障车辆相关数据以及车辆的安全和完整性。Palo Alto Networks预测汽车行业将在2018年进行大规模投资。

https://researchcenter.paloalton ... utomotive-industry/

next-gen-security-for-automotive-environments.pdf

(413.55 KB, 下载次数: 47)

next-gen-security-for-automotive-environments.pdf

(413.55 KB, 下载次数: 47)

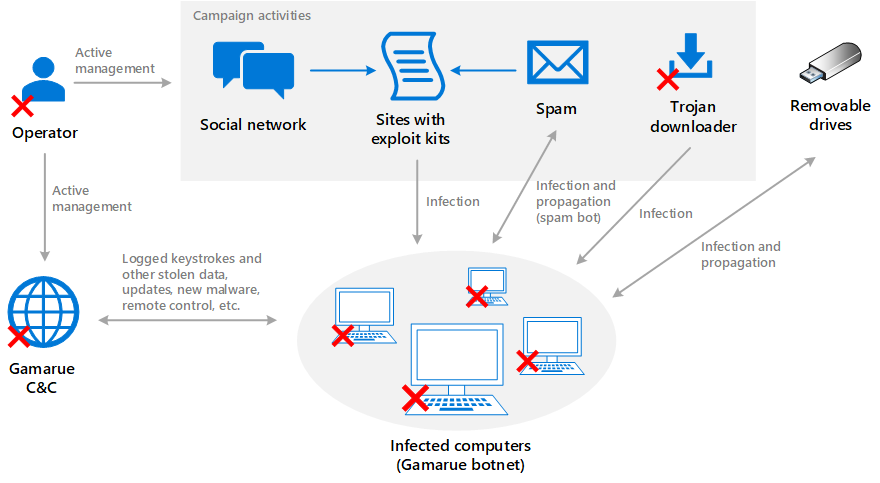

4.微软与执法部门合作取缔僵尸网络Gamarue

微软研究人员与执法部门合作取缔了僵尸网络Gamarue(Andromeda),研究人员表示对超过44,000个恶意样本分析发现Gamarue庞大的基础架构,向执法部门提供的有关该基础设施的详细信息包括僵尸网络的1214个域名和464个C2的IP地址、超过80个相关的恶意软件家族。Gamarue传播的一些恶意代码包括勒索软件Petya和Cerber,用于DDoS攻击的Kasidet,用于垃圾邮件传播的Lethic,窃密的Ursnif,Carberp和Fareit等等。

https://blogs.technet.microsoft. ... -gamarue-andromeda/

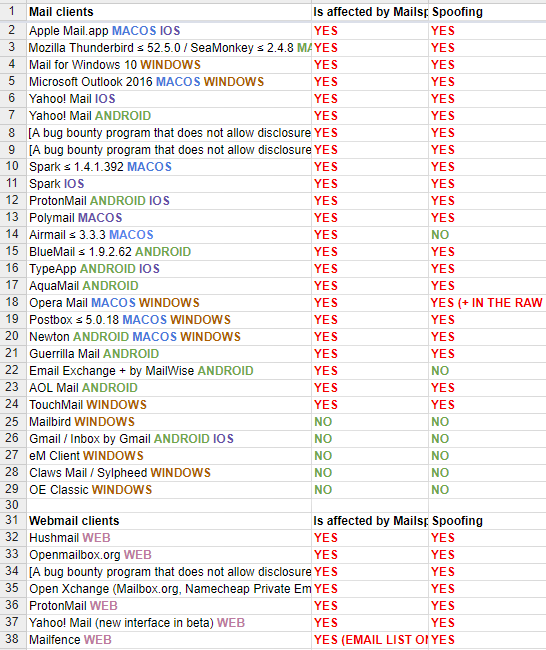

5.研究者披露电邮地址编码漏洞Mailsploit

德国安全研究人员Sabri Haddouche发现使用RFC-1342的电子邮件地址编码漏洞,将其称为Mailsploit。Haddouche发现大量的电子邮件客户端会采用RFC-1342编码的字符串,将其解码为非ASCII码,并且之后不会对其检查。具体来看,对于“From: =?utf-8?b?cG90dXNAd2hpdGVob3VzZS5nb3Y=?==?utf-8?Q?=00?==?utf-8?b?cG90dXNAd2hpdGVob3VzZS5nb3Y=?=@mailsploit[.]com”,将解码为“From: potus@whitehouse.gov\0(potus@whitehouse.gov)@mailsploit[.]com”,将忽略真正的邮件域名@mailsploit[.]com。目前有33个邮件客户端受影响。

https://www.bleepingcomputer.com ... r-33-email-clients/

6.男子入侵监狱计算机系统以释放一名囚犯

一名密歇根州男子上周承认为入侵了该州 Washtenaw 县监狱的计算机网络尝试提前释放一名囚犯。27 岁的 Konrads Voits 利用了钓鱼邮件和社会工程技术诱骗监狱雇员下载和运行恶意程序。他首先以 Daniel Greene 的名义发去钓鱼邮件,声称要获得法庭文件,他注册了域名 ewashtenavv.org,与监狱的官方域名 ewashtenaw.org 相似。监狱雇员注意到了这次修改,通知了FBI。

http://hot.cnbeta.com/articles/funny/676753.htm

|